Incident & Incident Response com Azure Sentinel

Conhecendo recursos do Azure Sentinel

Azure Sentinel Incidents é um recurso poderoso e abrangente dentro do ecossistema do Microsoft Azure Sentinel. Como uma solução de segurança em nuvem inteligente, o Azure Sentinel permite que as organizações detectem, investiguem e respondam a ameaças cibernéticas de maneira eficiente e eficaz. Os incidentes do Azure Sentinel fornecem um meio centralizado de gerenciar e acompanhar eventos de segurança em toda a infraestrutura da organização, permitindo uma resposta rápida e coordenada a possíveis violações de segurança.

Um incidente no Azure Sentinel é acionado quando uma anomalia, atividade suspeita ou comportamento malicioso é detectado em uma rede, sistema ou recurso protegido. Esses incidentes são automaticamente classificados e priorizados com base em seu nível de gravidade e impacto potencial nos ativos da organização. Com essa classificação, as equipes de segurança podem focar em incidentes críticos que requerem atenção imediata, garantindo uma abordagem proativa para lidar com ameaças em tempo real.

Em resumo, Azure Sentinel Incidents capacita as organizações a fortalecer sua postura de segurança, fornecendo uma abordagem holística para a detecção, investigação e resposta a ameaças cibernéticas. Com sua funcionalidade avançada e recursos de automação, esse recurso ajuda as equipes de segurança a agir de forma proativa e eficiente, protegendo os ativos e dados críticos da organização contra violações e ataques maliciosos.

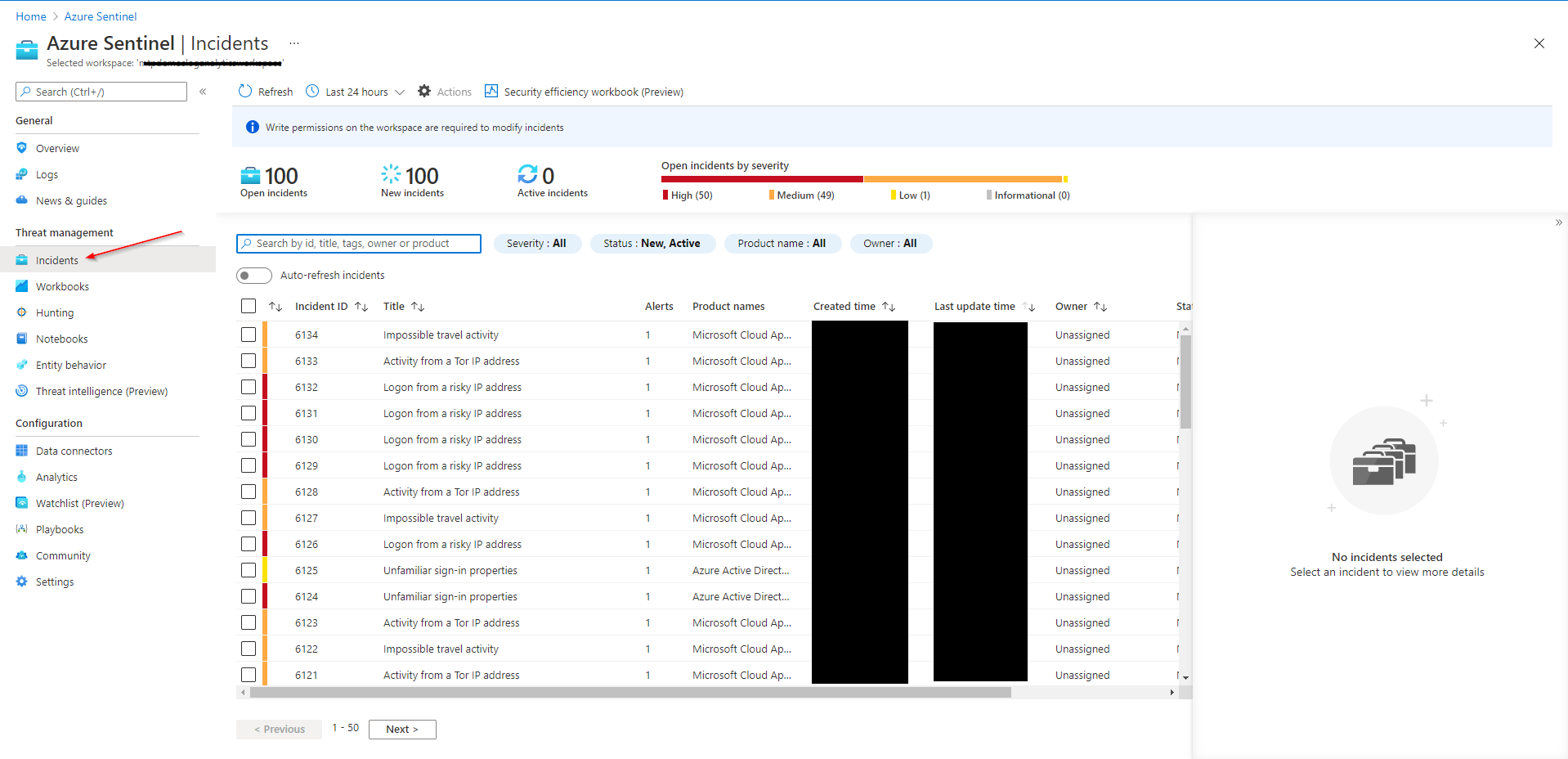

Vamos ver abaixo e acompanhar os logs de uma anomalia. Na opção "Incidentes", conseguimos acompanhar as atividades e os IDs em tempo real.

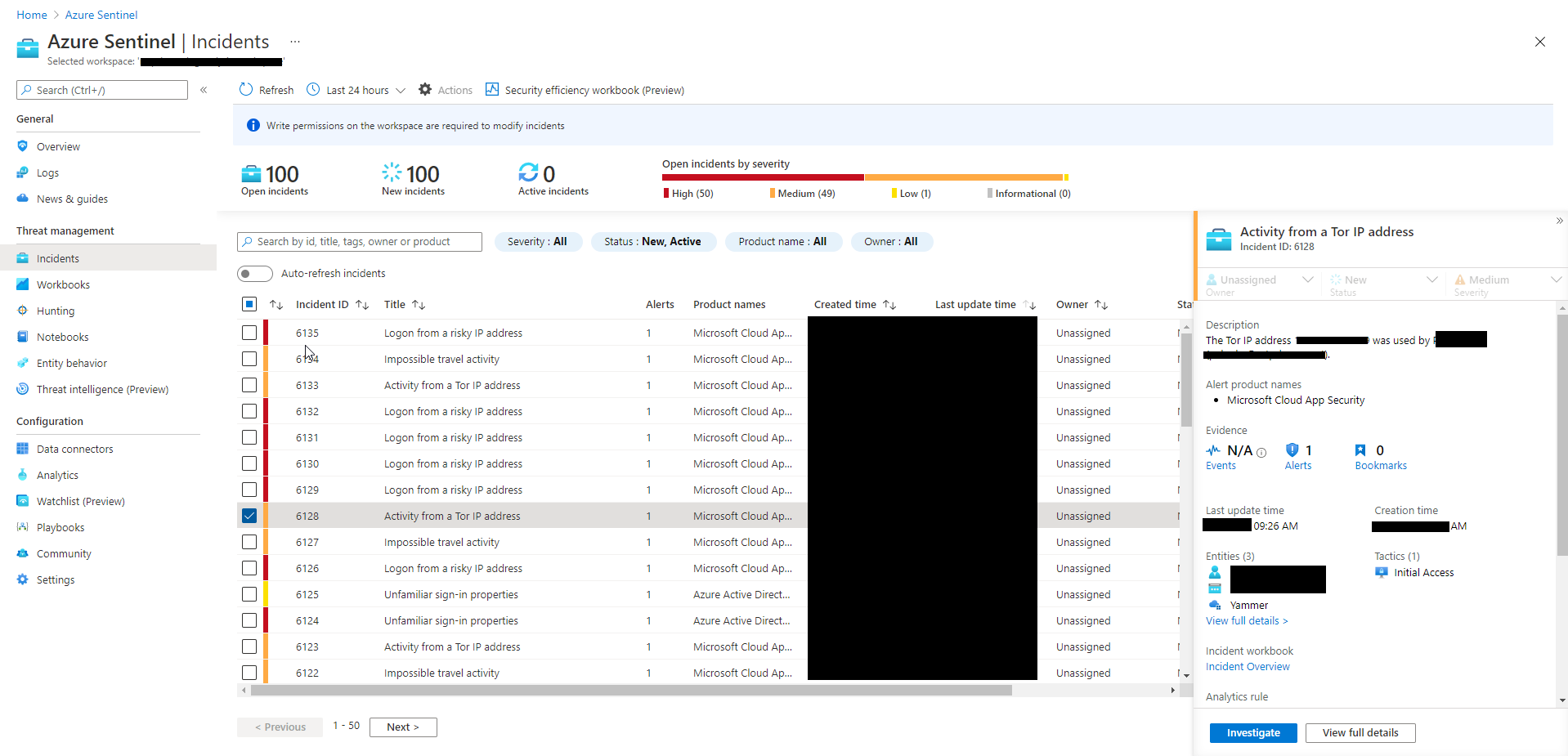

Clicamos no ID para analisar a atividade de um IP externo.

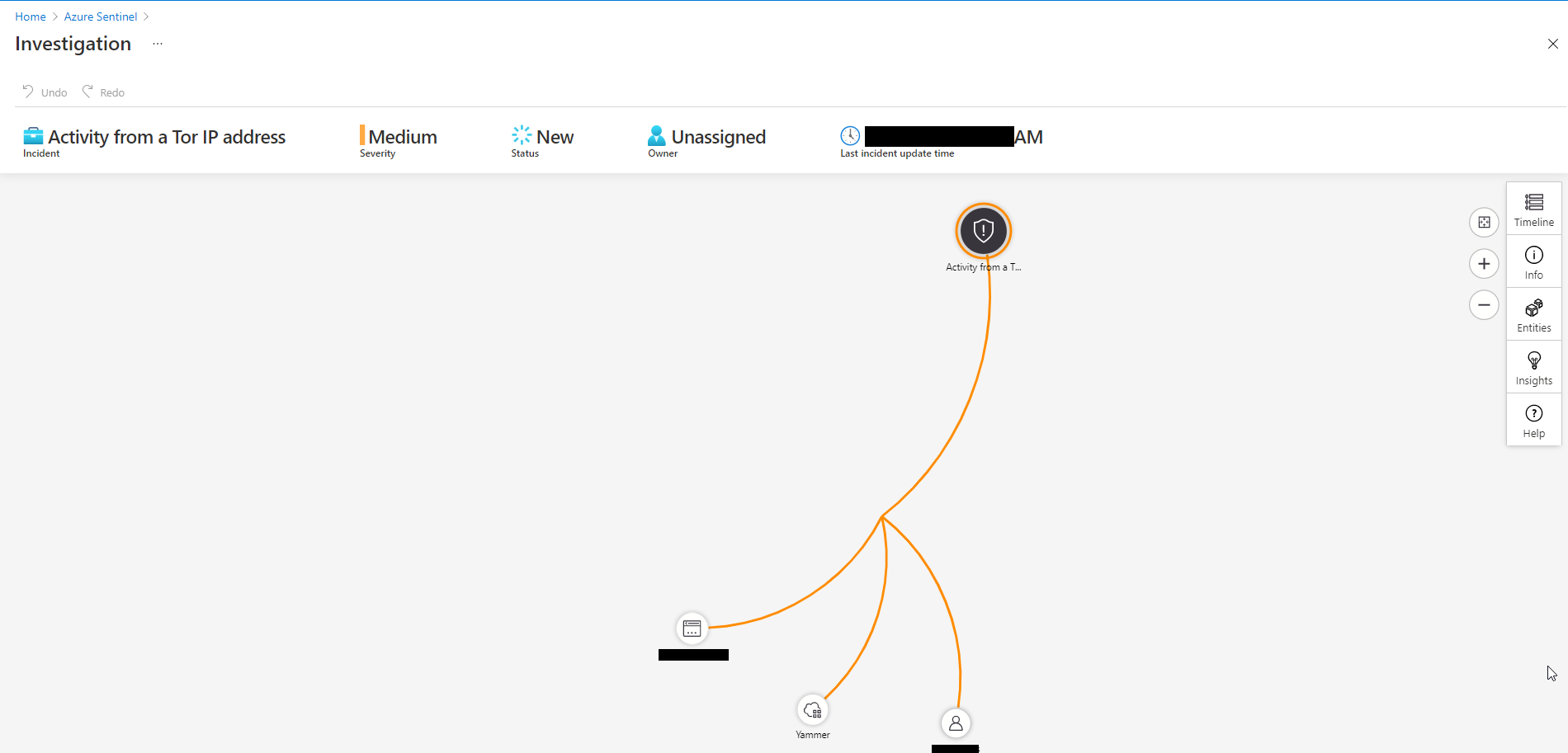

Um desenho é traçado para que possamos ter uma melhor visão da atividade, separando os pontos dentro da organização. Essa visão em mapa é de extrema importância quando nos deparemos com uma atividade que envolve diversos recursos diferentes.

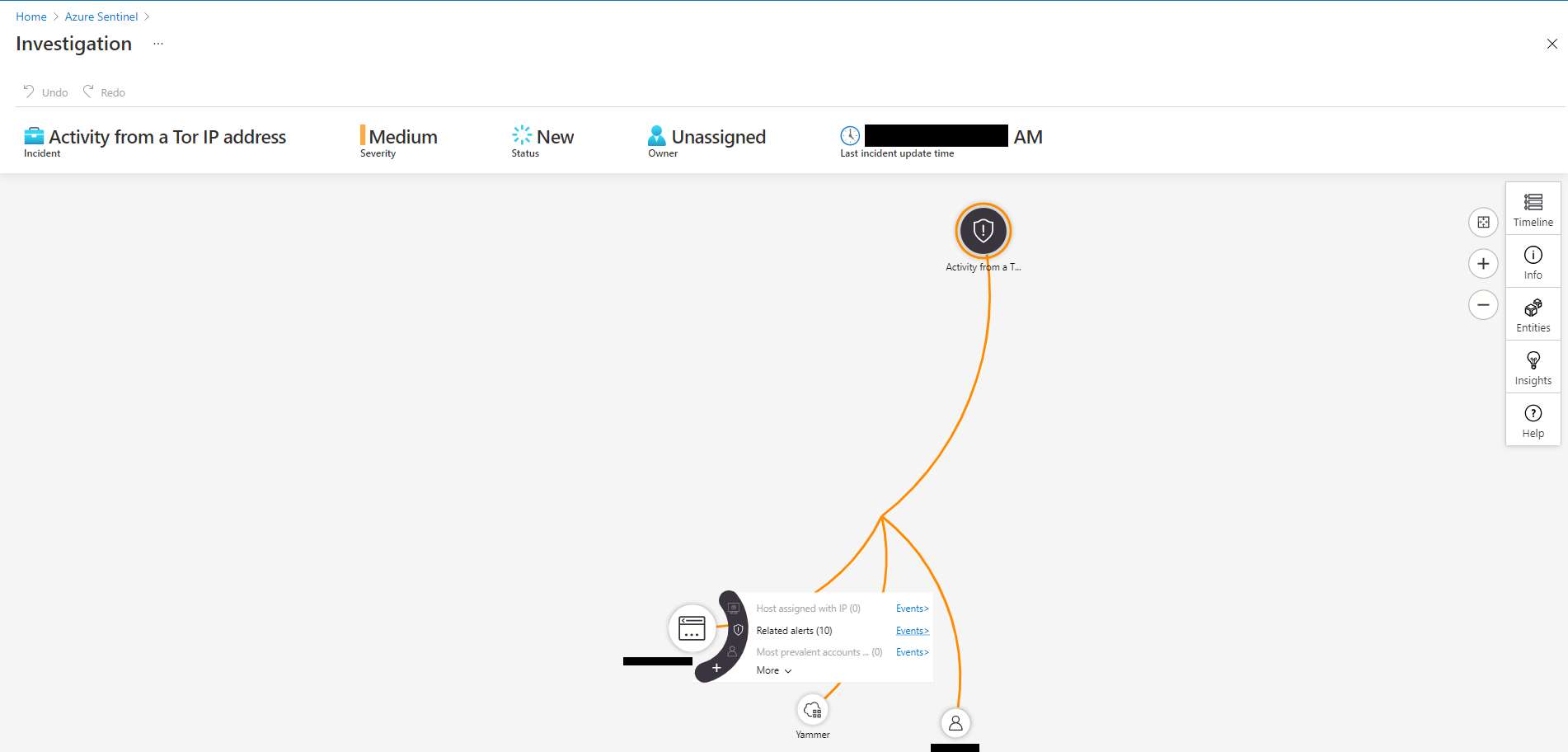

Clicando no endereço IP encontrado. os eventos são vinculados no mapa para uma análise mais profunda. Veja que encontramos 10 alerta, clique em "Events".

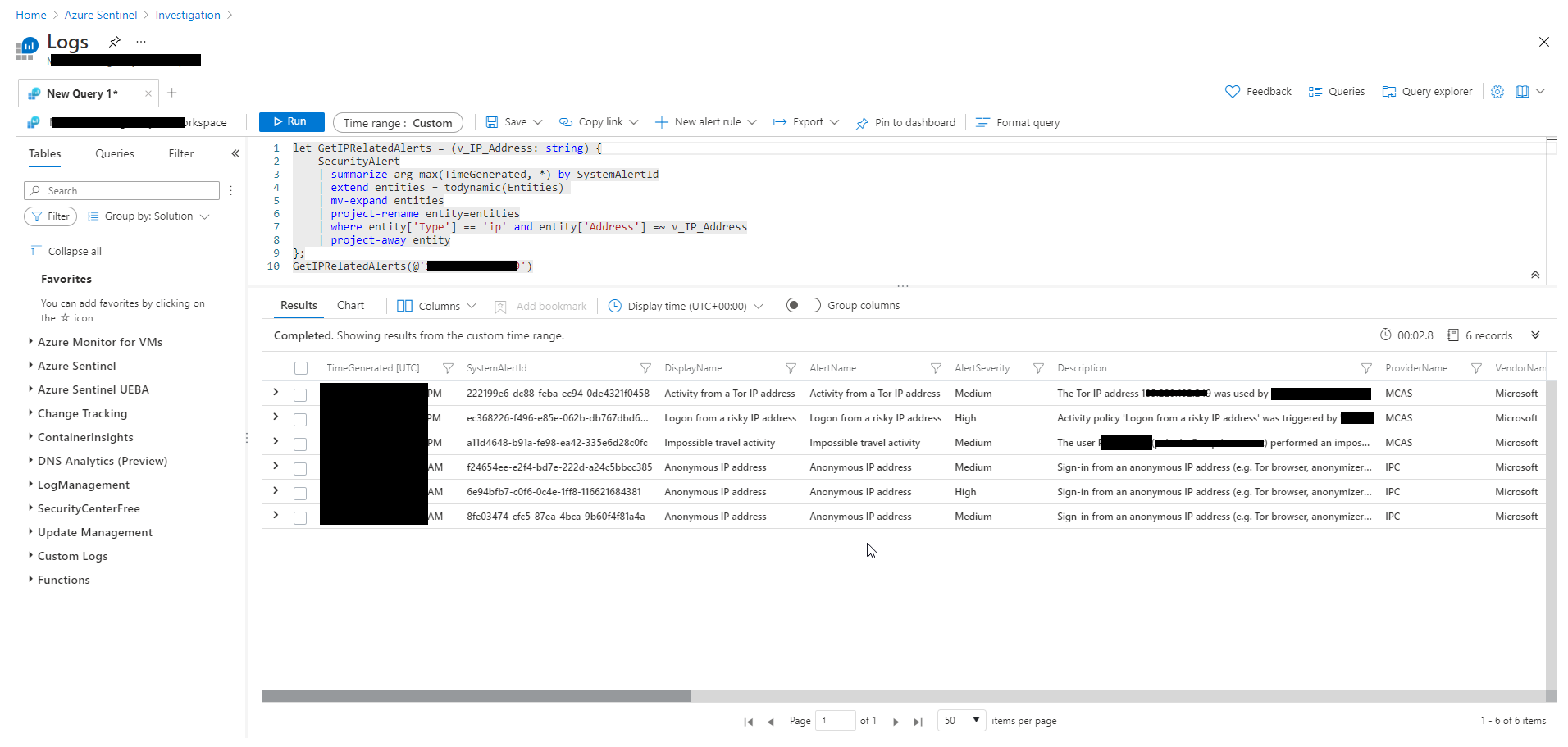

Após clicar em "Events" a query é executada, retornando todos os logs centralizados para mitigar e documentar o evento ocorrido.

Esperamos que essa pequena dica ajude aos administradores que ainda não utilizam o Azure Sentinel a utilizarem o recursos dentro de suas organizações.